石志国计算机网络安全教程(第2版)是一本非常具有实用价值且应用得比较广泛的一本书。本节内容小编为大家整理带来的这本石志国计算机网络安全教程电子书为pdf格式高清完整版,书籍最后附有课后答案,如果你需要查阅这本电子书的话,点击本文相应的下载地址进行下载就可以了,欢迎有需要的朋友前来下载查阅!希望这本电子书能对大家有所帮助哦!

计算机网络安全教程(第2版)内容简介

从网络安全体系上分成四部分。第一部分:计算机网络安全基础,介绍网络安全的基本概念、实验环境配置、网络协议基础及网络安全编程基础。第二部分:网络安全攻击技术,详细介绍攻击技术“五部曲”及恶意代码的发展和原理。第三部分:网络安全防御技术,介绍安全操作系统相关原理、加密与解密技术的应用、防火墙、入侵检测技术及IP和Web安全相关理论。第四部分:网络安全综合解决方案,从工程的角度介绍网络安全工作方程的编写。

计算机网络安全教程(第2版)目录

第1部分 网络安全基础

第1章 网络安全概述与环境配置

1.1 信息安全概述

1.2 网络安全概述

1.3 研究网络安全的必要性

1.4 研究网络安全的社会意义

1.5 网络安全的相关法规

1.6 网络安全的评价标准

1.7 环境配置

小结

课后习题

第2章 网络安全协议基础

2.1 osi参考模型

2.2 tcp/ip协议族

2.3 网际协议ip

2.4 传输控制协议tcp

2.5 用户数据报协议udp

2.6 1cmp协议

2.7 常用的网络服务

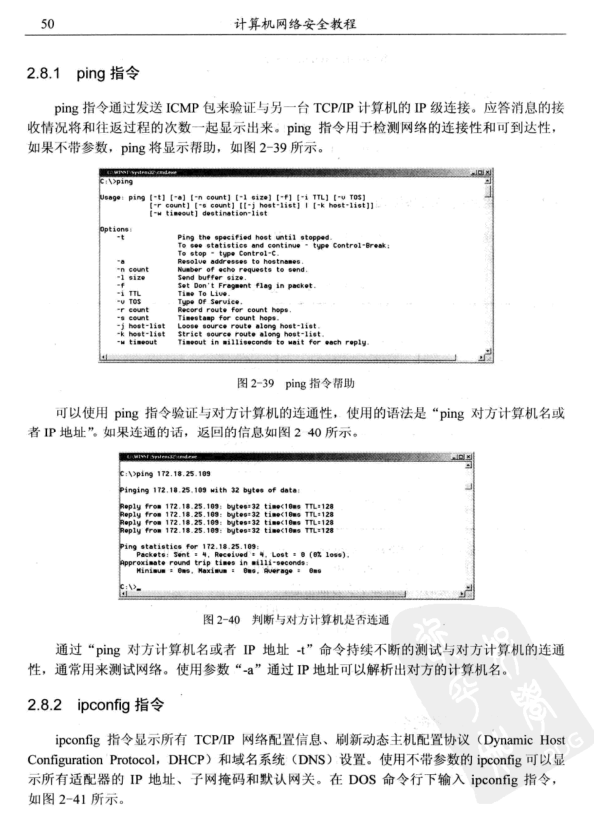

.2.8 常用的网络命令

小结

课后习题

第3章 网络空全编程基础

3.1 网络安全编程概述

3.2 c和c++的几种编程模式

3.3 网络安全编程

小结

课后习题

第2部分 网络攻击技术

第4章 网络扫描与网络监听

4.1 黑客概述

4.2 网络踩点

4.3 网络扫描

4.4 网络监听

小结

课后习题

第5章 网络入侵

5.1 社会工程学攻击

5.2 物理攻击与防范

5.3 暴力攻击

5.4 unicode漏洞专题

5.5 其他漏洞攻击

5.6 缓冲区溢出攻击

5.7 拒绝服务攻击

5.8 分布式拒绝服务攻击

小结

课后习题

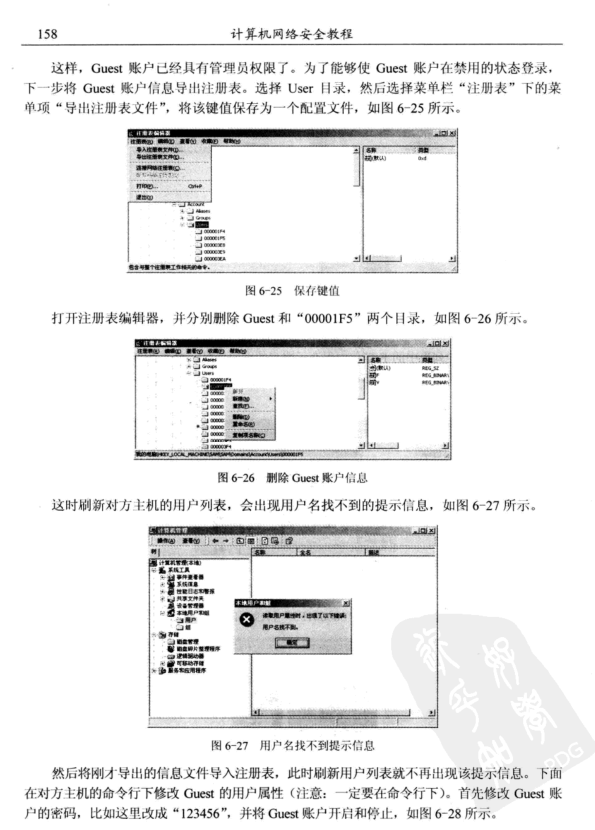

第6章 网络后门与网络隐身

6.1 网络后门

6.2 木马

6.3 网络代理跳板

6.4 清除日志

小结

课后习题

第7章恶意代码

7.1 恶意代码概述

7.2 恶意代码实现机理

7.3 常见的恶意代码

小结

课后习题

第3部分网络防御技术

第8章 操作系统安全基础

8.1 常用操作系统概述

8.2 安全操作系统的研究发展

8.3 安全操作系统的基本概念

8.4 安全操作系统的机制

8.5 代表性的安全模型

8.6 操作系统安全体系结构

8.7 操作系统安全配置方案

小结

课后习题

第9章 密码学与信息加密

9.1 密码学概述

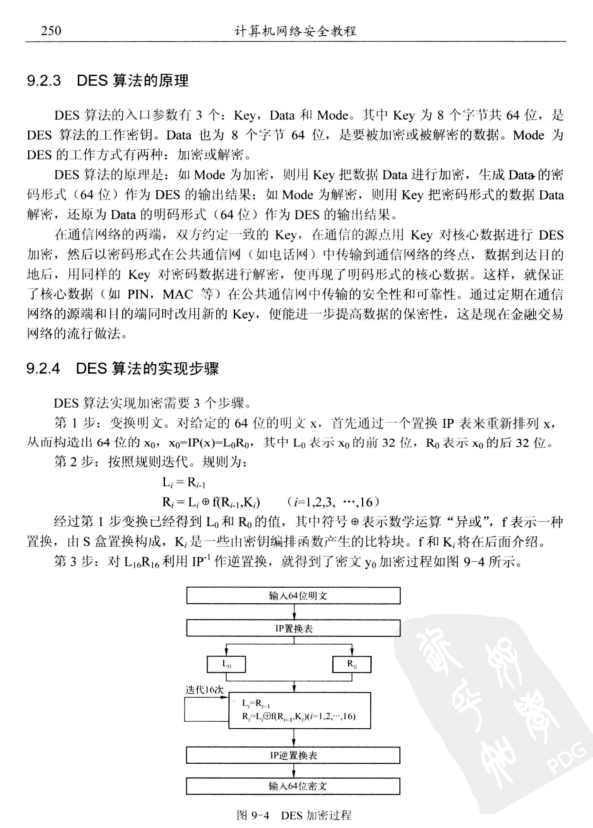

9.2 des对称加密技术

9.3 rsa公钥加密技术

9.4 pgp加密技术

9.5 数字信封和数字签名

9.6 数字水印

9.7 公钥基础设施pki

小结

课后习题

第10章 防火墙与入侵检测

10.1 防火墙的概念

10.2 防火墙的分类

10.3 常见防火墙系统模型

10.4 创建防火墙的步骤

10.5 入侵检测系统的概念

10.6 入侵检测的方法

10.7 入侵检测的步骤

小结

课后习题

第11章 ip安全与web安全

11.1 1p安全概述

11.2 密钥交换协议ike

11.3 技术

11.4 web安全概述

11.5 ssl/tls技术

11.6 安全电子交易set简介

小结

课后习题

第4部分 网络安全综合解决方案

第12章 网络安全方案设计

12.1 网络安全方案概念

12.2 网络安全方案的框架

12.3 网络安全案例需求

12.4 解决方案设计

小结

课后习题

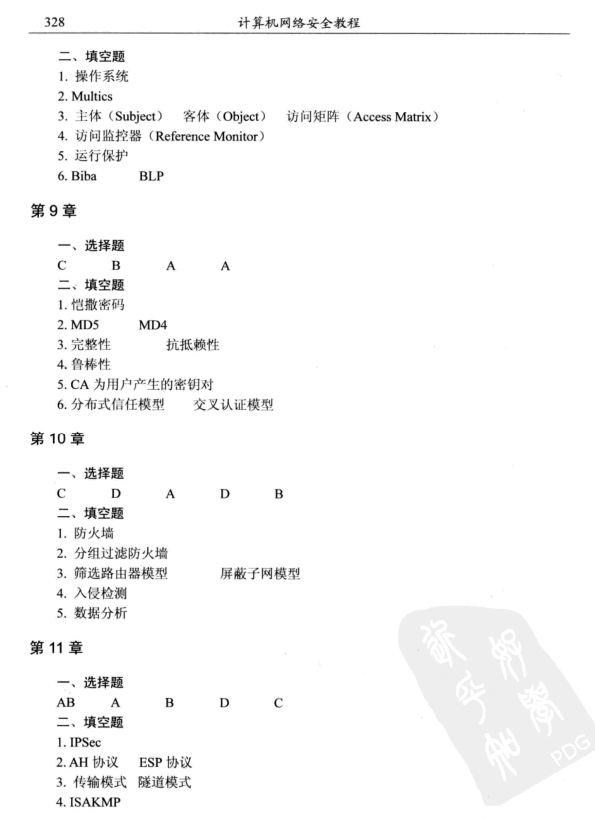

附录a 部分习题参考答案

参考文献

DJI 大疆飞行模拟1.4官方版

DJI 大疆飞行模拟1.4官方版

关闭硬盘盒自动休眠软件附教程

关闭硬盘盒自动休眠软件附教程

ELM327驱动1.0 官方版

ELM327驱动1.0 官方版

沃仕达IP Camera CGI应用指南

沃仕达IP Camera CGI应用指南

PowerPCB电路设计实用教程pdf电子版

PowerPCB电路设计实用教程pdf电子版

PowerPCB高速电子电路设计与应用pdf高清电子版

PowerPCB高速电子电路设计与应用pdf高清电子版

电路及电工技术基础pdf高清电子版

电路及电工技术基础pdf高清电子版

硬盘坏道修复教程doc 免费版

硬盘坏道修复教程doc 免费版

Revit MEP入门教程官方版doc 最新版

Revit MEP入门教程官方版doc 最新版

新编电脑组装与硬件维修从入门到精通pdf 高清免费版

新编电脑组装与硬件维修从入门到精通pdf 高清免费版

硬件系统工程师宝典pdf免费电子版

硬件系统工程师宝典pdf免费电子版

xbox one手柄连接电脑教程doc完整免费版

xbox one手柄连接电脑教程doc完整免费版

硬件工程师入门教程pdf高清免费下载

硬件工程师入门教程pdf高清免费下载

Hyper-v虚拟机如何访问USB设备doc完整版

Hyper-v虚拟机如何访问USB设备doc完整版

电脑主板跳线的接法详解doc最新免费版

电脑主板跳线的接法详解doc最新免费版

线性稳压器基础知识pdf完整版

线性稳压器基础知识pdf完整版

ModelSim简明使用教程pdf版

ModelSim简明使用教程pdf版

数字电子技术基础教程(阎石第5版)pdf版

数字电子技术基础教程(阎石第5版)pdf版

笔记本硬件结构终极教程pdf免费版

笔记本硬件结构终极教程pdf免费版

电路第五版邱关源pdf高清免费版

电路第五版邱关源pdf高清免费版

计算机组成与设计硬件软件接口第五版pdf附答案完整版

计算机组成与设计硬件软件接口第五版pdf附答案完整版

金融炼金术(原版)pdf格式【中文完整版】

金融炼金术(原版)pdf格式【中文完整版】

深入PHP面向对象模式与实践(中文第三版)pdf高清扫描版【完整版】

深入PHP面向对象模式与实践(中文第三版)pdf高清扫描版【完整版】

HADOOP实战(中文第二版)pdf清晰完整电子版

HADOOP实战(中文第二版)pdf清晰完整电子版

大数据时代 生活工作与思维的大变革pdf中文完整版免费下载

大数据时代 生活工作与思维的大变革pdf中文完整版免费下载

U盘装系统(优盘安装操作系统)图解教程 PDFpdf完整高清版【附源代码】免费下载

U盘装系统(优盘安装操作系统)图解教程 PDFpdf完整高清版【附源代码】免费下载

机械设计手册第五版电子版pdf高清免费版

机械设计手册第五版电子版pdf高清免费版

疯狂java讲义(第3版)pdf (中文版)电子版

疯狂java讲义(第3版)pdf (中文版)电子版

168个photoshop超实用修图调色教学集合【视

168个photoshop超实用修图调色教学集合【视 常见易燃易爆物品列表最新整理版【word版】

常见易燃易爆物品列表最新整理版【word版】 LabVIEW入门教程pdf格式【清华版labview例程

LabVIEW入门教程pdf格式【清华版labview例程 中国105个城市特色菜介绍doc格式免费版【中

中国105个城市特色菜介绍doc格式免费版【中 办公软件学习教程wordppt打包下载

办公软件学习教程wordppt打包下载 端午节主题班会ppt免费版【端午节ppt课件】

端午节主题班会ppt免费版【端午节ppt课件】 物业小区消防培训内容免费版【消防培训资料

物业小区消防培训内容免费版【消防培训资料 交通安全宣传手册pdf格式免费版【可打印】

交通安全宣传手册pdf格式免费版【可打印】